Autor:

Laura McKinney

Data E Krijimit:

7 Prill 2021

Datën E Azhurnimit:

1 Korrik 2024

Përmbajtje

Ndoshta ju jeni i famshëm për talentin tuaj në kompjuter, ose dëshironi që njerëzit të mendojnë për ju në atë mënyrë. Infiltrimi (ose pirateria) i një kompjuteri kërkon një kuptim të sistemit kompjuterik, sigurisë së rrjetit dhe kodit, kështu që nëse njerëzit shohin se çfarë bëni ju dhe mendimi hack, ata shpejt do të mbingarkohen. Ju nuk keni nevojë të bëni asgjë të paligjshme për të provuar se po hakoni; ju thjesht duhet të përdorni komandat themelore të terminalit, ose të krijoni skedarin .bat për të nisur shfletuesin Matrix-esque me një seri karakteresh për të bërë përshtypje shikuesit tuaj.

Hapat

Metoda 1 nga 3: Përdorimi i komandës së shpejtë

Hapni funksionin "Run" në kompjuter. Ju mund të klikoni në menunë Start dhe të kërkoni për funksionin "Run", ose të bëni një kërkim të rregullt në kompjuterin tuaj me fjalën kyçe "Run" dhe ta hapni në këtë mënyrë.

- Përdoruesit e Windows mund të përdorin kombinimin e mëposhtëm të tasteve për të hapur shpejt funksionin Run. Fito+R

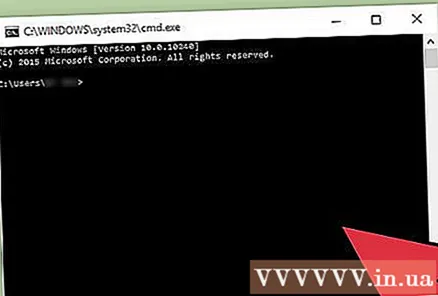

Hapni një dritare të komandës së shpejtë. Shkruani "Cmd" në shiritin e kërkimit në dritaren Run. Do të shfaqet Command Prompt (ose Command Line), ky program është një mënyrë që përdoruesit të bashkëveprojnë me kompjuterin përmes metodës së futjes së tekstit.- Përdoruesit e Apple mund të hapni rreshtin e komandës terminale - versionin Mac të Command Prompt - duke përdorur Spotlight ose të bëni një kërkim të rregullt në kompjuterin tuaj me fjalën kyçe "terminal".

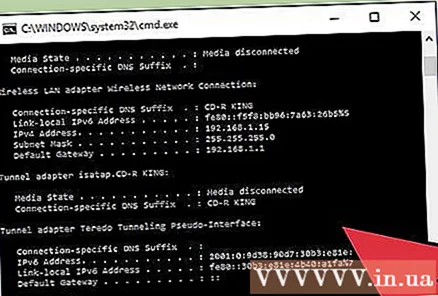

Përdorni Command Prompt ose Terminal për të pretenduar piraterinë. Ka shumë komanda që mund të përdorni në Windows Command Prompt dhe Apple Terminal për të ekzekutuar detyra ose informacione për pyetje. Komandat më poshtë duken mjaft mbresëlënëse, janë të padëmshme për softuerin dhe janë plotësisht të ligjshme.- Përdoruesit e Windows mund të provoni të futni komandat e mëposhtme, mos harroni të shtypni ↵ Hyni shpejt ndiqni secilën komandë radhazi për ta bërë procesin të duket më i komplikuar:

- ngjyra a

- Kjo komandë do të ndryshojë tekstin në dritaren Command në jeshile me një sfond të zi. Ju mund ta zëvendësoni pjesën pas "ngjyrës" me numrat 0-9 ose shkronjat A - F për të ndryshuar ngjyrën e shkronjave Command Prompt.

- drejtori

- ipconfig

- pemë

- ping google.com

- Komanda Ping do të kontrollojë nëse një pajisje mund të komunikojë me një pajisje tjetër përmes rrjetit (është e thjeshtë, por jo të gjithë e dinë). Ju mund të përdorni çdo faqe në internet, thjesht zëvendësoni Google në shembullin e mësipërm.

- ngjyra a

- Me kompjuterat AppleJu mund të përdorni komandat e mëposhtme të sigurta për të mbushur ekranin me një seri personazhesh si një sulm profesional. Futni komandat e mëposhtme në dritaren e Terminalit për të arritur efektin e dëshiruar:

- majë

- ps -fea

- ls -ltra

- Përdoruesit e Windows mund të provoni të futni komandat e mëposhtme, mos harroni të shtypni ↵ Hyni shpejt ndiqni secilën komandë radhazi për ta bërë procesin të duket më i komplikuar:

Kaloni midis komandave dhe dritareve. Ju mund të hapni disa dritare të Command Prompt ose Terminal, të përdorni komanda të ndryshme për t'u dukur sikur po bëni shumë procese tepër komplekse dhe të palidhura në të njëjtën kohë. reklamë

Metoda 2 e 3: Krijoni skedar .bat në Windows

Hap Notepad. Për të krijuar një skedar .bat, duhet të hartoni një tekst të thjeshtë duke përdorur redaktorin dhe ta ruani që kompjuteri ta lexojë si një komandë e ekzekutueshme. Notepad ose ndonjë redaktues tjetër themelor i tekstit mund të përdoret për të shkruar skedarin .bat.

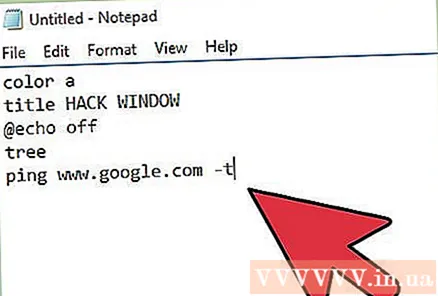

Kompozoni procesin për skedarin .bat në Notepad. Teksti i mëposhtëm do të hapet në një dritare të gjelbër të shkronjave me titull "Hack Window". Për të ndryshuar titullin, mund të ndryshoni tekstin pas fjalës "titull" në skedarin e shënimit. Seksioni "@echo off" do të fshehë komandën e shpejtë, ndërsa "tree" do të tregojë pemën e direktorisë për ta bërë piraterinë të duket më realiste. Në fund të fundit të tekstit do të shfaqet serveri Google, i cili nuk është i paligjshëm, por vetëm rrit kompleksitetin në sytë e amatorëve.Vendosni sa vijon në një dokument të shënimit bosh:

- ngjyra a

titulli HACK WINDOW

@echo joaktive

pemë

ping www.google.com -t

- ngjyra a

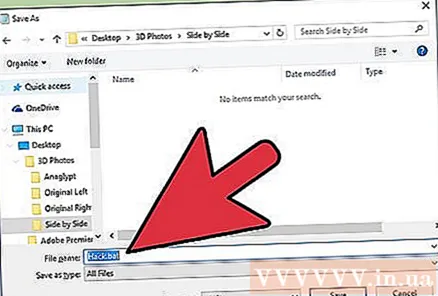

Ruani dokumentin si skedar .bat. Kur ruani skedarin, do të duhet të zgjidhni "Ruaje si". Në kutinë e dialogut që shfaqet, jepi skedarit një emër me shtrirjen ".bat". Dokumenti i tekstit ruhet si një skedar grumbull që i thotë sistemit operativ të ekzekutojë vargun e komandës.

- Ndoshta kjo metodë nuk funksionon në Windows Vista.

- Do të shfaqet një kuti dialogu që paralajmëron se nëse ruani skedarin me shtrirjen .bat, i gjithë formatimi do të humbasë. Ju lutemi klikoni "Po" për të përfunduar krijimin e skedarit .bat.

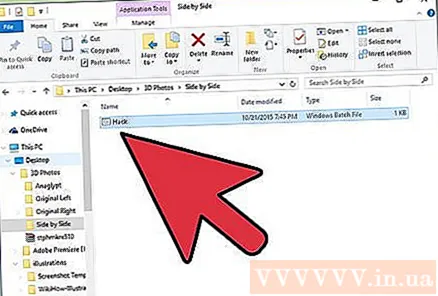

Lëshoni skedarin .bat. Klikoni dy herë në skedarin .bat që ndodhet në dosjen që keni ruajtur, një dritare do të hapet dhe do të nisë disa procese të komplikuara kompjuterike që zakonisht bëjnë hakerat (të njohur edhe si hakera), të gjalla si reale. . reklamë

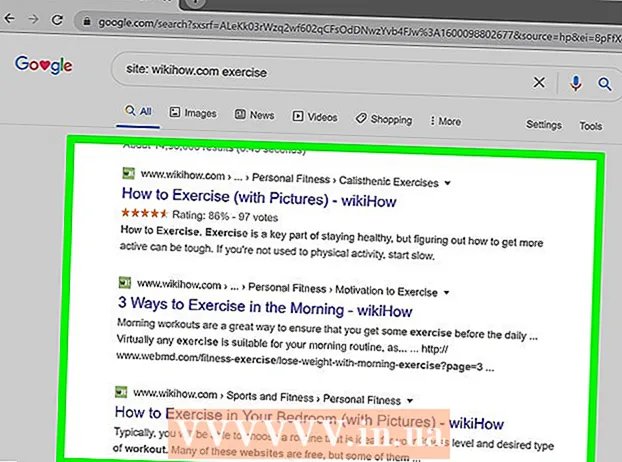

Metoda 3 nga 3: Përdorni një faqe në internet

Hap një shfletues uebi. Disa faqe në internet kanë aftësinë të imitojnë karakteristikat komplekse të kompjuterit. Këto uebfaqe janë krijuar për efekt filmi / video ose për përdorues si ju.

Shikoni hackertyper.net. Kjo faqe në internet prodhon të njëjtin tekst që hakerat shpesh e bëjnë me një shpejtësi që sigurisht do të mrekullojë shikuesit. Një problem me të cilin mund të përballeni kur përdorni këtë faqe në internet për të mashtruar miqtë tuaj është që të krijohet kodi eskera-hacker. gjithashtu të shpejtë dhe më shumë të ngjarë të prishin efektin.

Hapni një dritare të veçantë të shfletuesit dhe vizitoni faqen në internet të guihacker.com. Lëreni këtë faqe të hapur dhe shfaqni imazhe të zakonshme të hakerëve, siç janë rrjedhat e të dhënave, parametrat që ndryshojnë me shpejtësi dhe valët e sinusit me frekuencë të lartë. Me këto imazhe që ekzekutohen në sfond, mund të thuash:

- "Thjesht po përpiloj disa të dhëna nga serveri i mikut tim për të parë nëse ka ndonjë gabim në kod. Kjo duhet të zgjasë disa orë."

- "Po ekzekutoj disa analiza në sfond për të parë në kohë reale se si procesori përballet me rritjen e temperaturave nga overclocking."

Ndërfaqe me emulator të ndryshëm me temë nga geektyper.com. Kjo faqe përdor një emulator të hack-ut që duket më realisti. Pasi të vizitoni faqen kryesore të faqes në internet, ju mund të zgjidhni një temë në vend që të futni tekst për t'u dukur si një sulm. Përdoruesit madje mund të klikojnë në dosje për të nisur procese komplekse false.

- Ndërron mes tasteve të krijuara me tekst hakeri dhe një procesi të rremë që mund ta aktivizoni duke klikuar në dosjet që do të shfaqen në dritaren e shfletuesit pasi të keni zgjedhur një temë.

Hapni këto faqe të ndryshme në një dritare të veçantë. Çdo faqe në internet prodhon lloje të ndryshme të tekstit hacker / pseudo-kod dhe ndihet ndryshe. Ju mund të kaloni shpejt midis dritareve të hapura duke përdorur një kombinim çelësash Alt+Skeda të ciklit ndërmjet opsioneve. Vendosni disa kombinime çelësash në secilën dritare përpara se të shtypni Alt+Skeda për të kaluar në një dritare të re të shfletuesit të rreme të shfletuesit për të rritur ndjenjën. Nëse skedat janë të hapura në të njëjtën dritare, mund të shtypni Ctrl+Skeda.

- Provoni të rregulloni dritaret e hapura ndryshe, ose të lini disa dritare të hapura në sfond për një pamje më realiste.

Këshilla

- Nëse mund të dokumentoni skedarë të grupeve, mund ta çoni këtë proces në nivelin tjetër.

- Ju mund ta aplikoni këtë artikull për të bërë përshtypje për miqtë tuaj.

Paralajmërim

- Ata që janë të njohur me sistemet kompjuterike dhe kodin shpejt do të zbulojnë nëse po hakoni për të vërtetë apo thjesht duke pretenduar. Zgjidhni audiencën e duhur.

- Disa njerëz të moshuar mund të mendojnë se jeni duke hakuar vërtet, prandaj bëni kujdes që të mos keni probleme.

- Bëni kujdes kur përdorni Command Prompt. Ju mund të futni aksidentalisht një komandë të ekzekutueshme që bën që skedarët e rëndësishëm të kompjuterit tuaj të prishen, të humbin të dhëna ose edhe më keq.